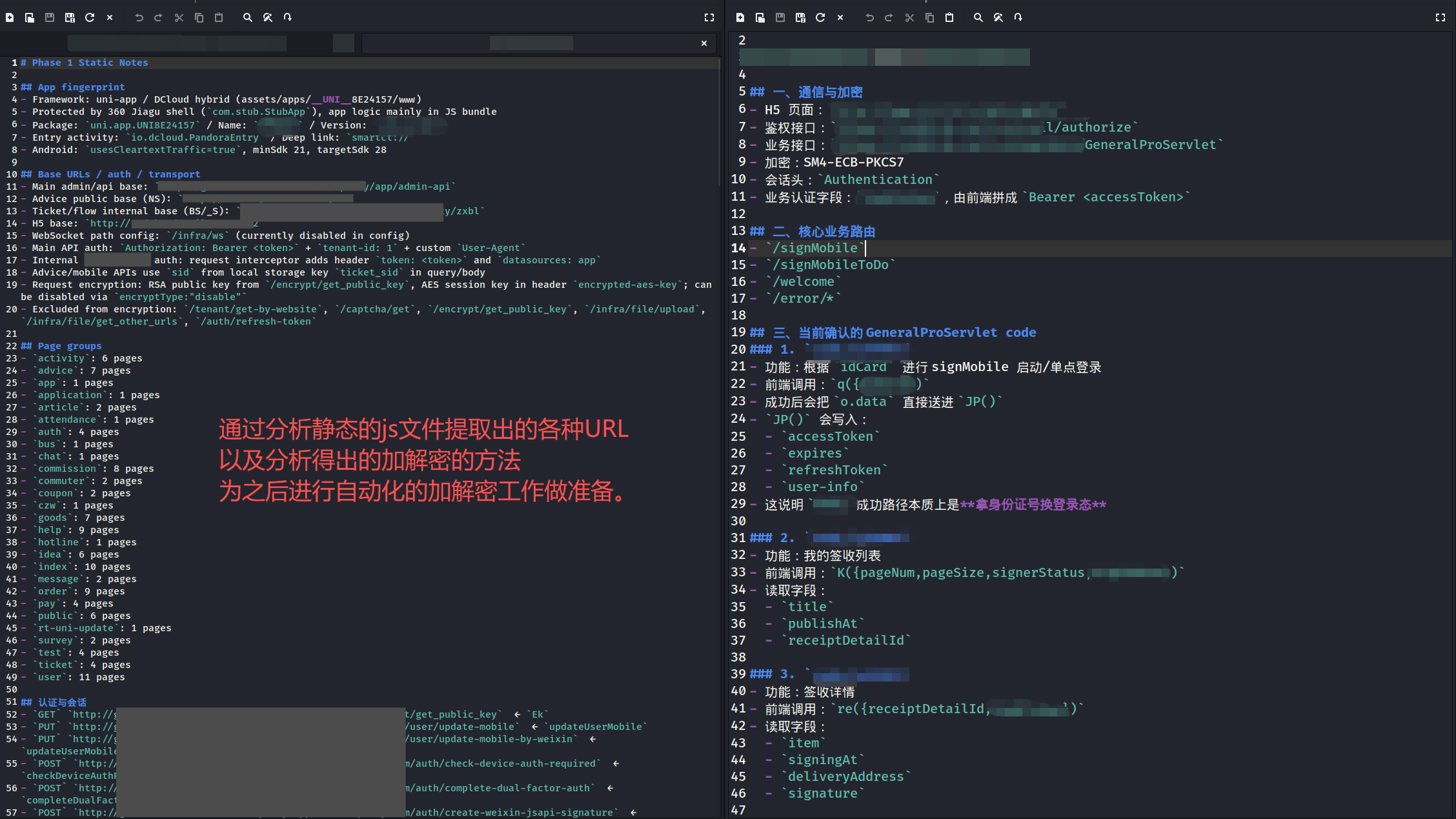

把 AI 放进小程序测试流程里,从静态代码审计、通信加解密、非对称加密调试,到后续自动化测试工作流的一些实践记录。

-

2025:在迷茫中乱撞,但也算撞开了一扇门

You are just a monkey with anxiety and a laptop. 没地图的林子,和离不开AI的那只猴子这一年如果要说实话,其实挺乱的。 我感觉自己像是在一片没有地图的林子里瞎转悠。学校教的东西感觉用不上,想学的网安知识全靠自己在这个巨大的互联网里“捡破烂”。有时候想学域渗透,看了半天资料也就懂个皮毛,工具怎么用都还是一头雾水。 ... -

HTB - MonitorsFour Writeup

[HTB-MonitorsFour] Writeup 机器名称 [MonitorsFour] IP 地址 10.10.11.98 操作系统 Windows (WSL2) 难度 Medium / Hard 关键词 [Web, Cacti, PHP Type Juggling, Docker Escape, Scheduled Task] 1. Reconn... -

HTB - Eighteen Writeup

[HTB-Eighteen] Writeup 机器名称 [Eighteen] IP 地址 10.10.11.95 操作系统 Windows 难度 Easy 发布日期 11-16-2025 关键词 [MSSQL, Active Directory, Kerberoasting, Tunneling, DMSA] 1. Reconnaissance (信息收集)N... -

HTB_Giveback

ScanNmap Scan Results 1234567891011121314151617181920212223242526272829303132333435363738394041424344454647484950515253545556575859# Nmap 7.95 scan initiated Sun Nov ... -

THM_Reset From OSCPlike list.

机器概述本文记录了对TryHackMe上一台OSCPlike AD靶机 “Reset” 的渗透测试过程。靶机涉及信息收集、SMB匿名访问、ASREProast攻击、Kerberos约束委派利用等多个知识点。 信息收集nmap扫描首先,使用nmap对目标主机进行端口扫描,识别开放的服务。 12345678910111213141516171819202122232425262728293031... -

关于端口转发我知道的那些事

关于代理穿透,我知道的那些事在渗透测试的旅程中,我们常常会面临一个棘手的挑战:如何在已经获得初步立足点(Initial Foothold)的机器上,进一步深入内网,访问那些不对外暴露的服务或机器。这就是“代理穿透”(Proxy Pivoting)的意义所在。 Why Need Proxy? 为什么我们需要代理穿透?当你成功入侵一台靶机后,你可能会发现,这台机器只是内网中的一个“跳板”。它可能... -

Fluffy

靶机提供初始凭证 j.fleischman / J0elTHEM4n1990! EnumNmap1234567891011121314151617181920212223242526272829303132333435363738394041424344454647484950515253545556575859606162636465666768697071# Nmap 7.94SVN s... -

Puppy

凭证:levi.james / KingofAkron2025! 侦察阶段nmap 扫描结果12345678910111213141516171819202122232425262728293031323334353637383940414243444546474849# Nmap 7.94SVN scan initiated Mon May 19 01:41:51 2025 as: nma... -

EscapeTwo

Enumnmap12345678910111213141516171819202122232425262728293031323334353637383940414243444546474849505152535455565758596061626364656667686970717273747576777879808182838485868788899091929394959697┌──(...